Punti Chiave:

- Estrazione automatizzata: Trasforma PDF, email e file scansionati in dati strutturati JSON o CSV.

- Vantaggio Parseur: Offre sia API che web app per integrazione fluida e gestione operativa.

- Pronto per la conformità: Funzionalità GDPR, gestione transfrontaliera e sicurezza integrate per il rispetto dei requisiti legali.

- Efficienza operativa: Consente ai team di monitorare, regolare e perfezionare i parsing senza sviluppo aggiuntivo.

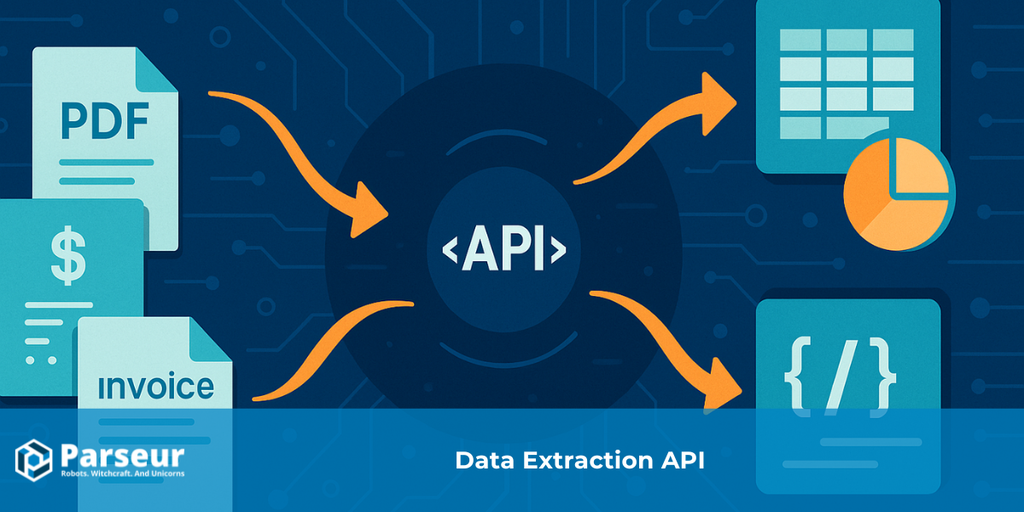

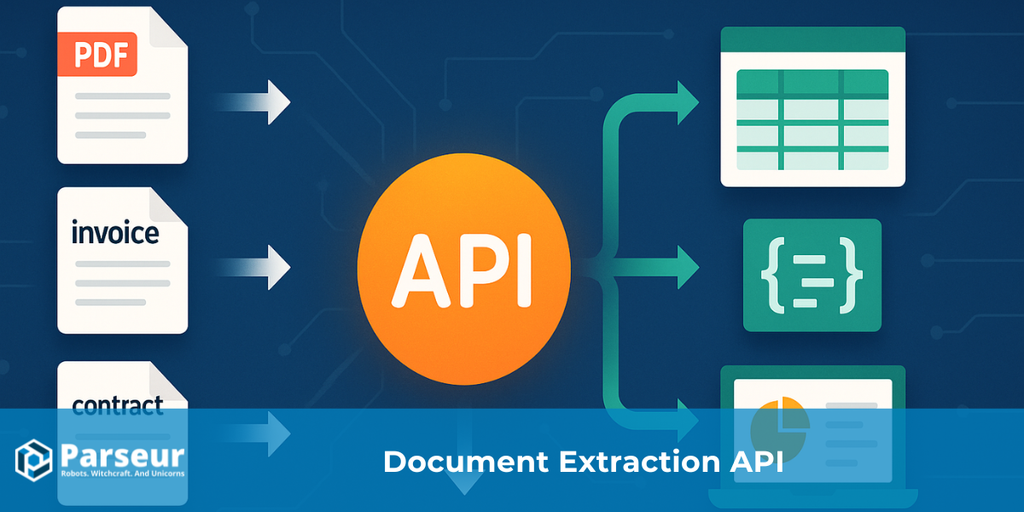

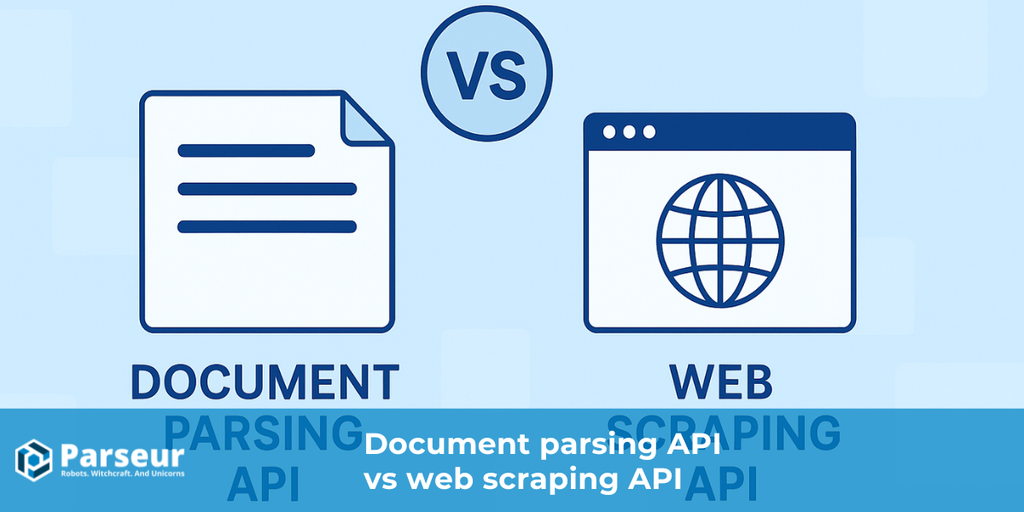

Un'API di estrazione dati per documenti consente alle aziende di convertire PDF, file scansionati ed email in formati strutturati come JSON o CSV, alimentando automazione, analisi e workflow pronti per la compliance. La maggior parte dei dati aziendali è non strutturata: il mercato dell’Intelligent Document Processing (IDP) indica che l’80–90% dei nuovi dati aziendali è non strutturato (documenti, immagini, ecc.), ma solo circa il 18% delle organizzazioni lo utilizza attivamente. A differenza delle API di scraping web, che spesso comportano rischi legali di proprietà intellettuale e anti-scraping, le API di parsing documentale operano in ambiti di privacy, protezione dati e solidi accordi contrattuali.

Questa guida esamina le considerazioni legali sulle API di estrazione dati di cui devi tenere conto nel 2026, comprese la conformità GDPR, i Data Processing Agreement (DPA), le norme sui trasferimenti dati transfrontalieri (UE, USA, Brasile, India) e i requisiti di sicurezza nella gestione di dati sensibili.

Cosa cambia legalmente quando si fa parsing di documenti (non di siti web)?

Il parsing dei documenti tramite un’API di estrazione dati è fondamentalmente diverso dal web scraping, anche dal punto di vista legale. Quando analizzi PDF, email o file scansionati, non stai raccogliendo dati da fonti pubbliche, ma elaborando file di cui hai già legittimo possesso o che hai ricevuto. Questo sposta l’accento dalle autorizzazioni di accesso alla privacy, alla conformità e alle responsabilità contrattuali.

Definisci subito i ruoli: Titolare e Responsabile

Secondo il GDPR (Articolo 28) e leggi simili nel mondo, è essenziale stabilire se agisci come titolare del trattamento o responsabile del trattamento:

- Titolari decidono perché e come vengono trattati i dati personali. Sono i principali responsabili della conformità normativa, compresa la scelta della base legale, la gestione dei diritti degli interessati e la definizione delle politiche di retention. Tuttavia, il peso di questi obblighi non è uguale per tutte le organizzazioni. Le PMI tipicamente gestiscono volumi di dati personali più limitati, mentre le grandi aziende affrontano quantità e complessità molto maggiori.

Questa differenza si riflette anche nei sondaggi di settore che mostrano come le responsabilità di conformità crescano con la dimensione dell’organizzazione. Secondo l’Information Commissioner’s Office, nel 2025 un sondaggio rappresentativo ha rilevato che l’83% delle organizzazioni che agiscono come titolari trattava dati personali di meno di 1.000 individui all’anno, mentre il 54% delle grandi organizzazioni trattava dati di oltre 10.000 soggetti.

- Responsabili agiscono solo su istruzioni documentate del titolare. Devono applicare misure tecniche e organizzative adeguate, mantenere registri dei trattamenti e assistere il titolare nella compliance.

Nei workflow di parsing documentale, la tua organizzazione è solitamente il titolare, mentre il provider API come Parseur agisce da responsabile. Questa distinzione guida tutto, dal Data Processing Agreement (DPA) agli obblighi di sicurezza ai tempi di notifica delle violazioni.

Principi chiave di privacy su cui costruire (GDPR UE)

Passando dal parsing manuale all’uso di API di estrazione dati, non si tratta più di “data scraping” occasionale: si elaborano informazioni di cui si è responsabili o che si riceve legittimamente. Questo cambia le responsabilità in materia di privacy e conformità, con il GDPR UE come standard globale di riferimento. Questa distinzione è essenziale: usare un’API di estrazione documentale non riguarda solo l’efficienza tecnica, ma la conformità. I dati estratti includono spesso informazioni personali o sensibili, che devono essere trattate nel rispetto di obblighi stringenti.

Trovare il bilanciamento tra automazione ed esigenze di privacy consente alle aziende di sfruttare la potenza delle API di estrazione documentale restando conformi ai principi di minimizzazione, limitazione di finalità e altre regole fondamentali.

1. I principi GDPR come base per la tua API (Articolo 5)

Ogni workflow che elabora PDF, email o moduli deve riflettere i principi chiave del GDPR:

- Liceità, correttezza e trasparenza: Ogni flusso dati deve avere una valida base giuridica (es. esecuzione di un contratto, consenso) e comunicazioni chiare all’utente.

- Limitazione delle finalità: Raccogli solo per circostanze precise; niente trattamento “extra” oltre il contratto.

- Minimizzazione dei dati: Estrai solo i dati essenziali (ad esempio il totale della fattura, non tutte le annotazioni).

- Accuratezza: Controlla i campi estratti per evitare che errori si propaghino nei sistemi a valle.

- Limitazione della conservazione: Applica TTL o cancellazioni automatiche per non conservare dati oltre il necessario.

- Integrità e riservatezza: Cifra tutto, limita gli accessi e monitora anomalie.

Best practice: Integra questi principi direttamente nei valori predefiniti API, ad esempio abilitando estrazione su singoli campi per minimizzare i dati o impostando TTL (time-to-live) per l’archiviazione documentale.

2. Protezione dati by design e by default (Articolo 25)

Il GDPR impone la privacy integrata nella progettazione e come default. Nel caso di API di estrazione documentale, ciò significa:

- Misure tecniche: Cifratura a riposo e in transito, pseudonimizzazione dei dati estratti, autenticazione forte.

- Misure organizzative: Controllo accessi, formazione al personale, audit di sicurezza regolari.

Mappare queste sicurezze sulle funzionalità del prodotto facilita la compliance e genera fiducia.

3. Registro delle attività di trattamento (Articolo 30)

Titolari e responsabili devono mantenere il Registro delle attività di trattamento (RoPA). Per le API significa documentare:

- Quali categorie di dati vengono trattati (es. fatture, contratti, moduli)?

- Perché vengono trattati? Su quale base giuridica?

- Dove transitano i dati, per quanto tempo sono conservati, e quali protezioni sono applicate?

Offrire ai clienti template “RoPA ready” semplifica la conformità e rafforza la fiducia.

4. Notifiche di violazione (Articolo 33)

Il GDPR impone 72 ore per notificare l’autorità garante dopo aver riscontrato una violazione. Ciò implica:

- Un incident response playbook chiaro con ruoli, tempistiche e contatti autorità.

- Esercitazioni periodiche per dimostrare di poter reagire efficacemente anche in emergenza.

Key takeaway: la compliance GDPR non è una spunta formale ma un quadro operativo per privacy, sicurezza e responsabilità in tutte le fasi dell’estrazione dati documentale.

Come Parseur applica il GDPR nei fatti?

In Parseur la tutela dei dati non è mai secondaria: è integrata in ogni fase del workflow di parsing documentale. Dall’infrastruttura al controllo accessi, la priorità è la sicurezza, il rispetto normativo e la gestione sui dati da parte del cliente. Per dettagli completi, visita le pagine ufficiali Privacy & GDPR, Sicurezza & Privacy e Legal.

- Cifratura ovunque: Dati cifrati in transito e a riposo.

- Controllo accessi & monitoraggio: Permessi per ruolo, autenticazione obbligatoria, monitoraggio in tempo reale.

- Minimizzazione e retention: Solo i campi essenziali vengono estratti; i documenti possono essere cancellati automaticamente dopo l’elaborazione.

- Validazione indipendente: Nel 2025 Parseur ha ottenuto il rating A+ da Astra Security dopo test di penetrazione approfonditi e la correzione di tutte le vulnerabilità riscontrate.

Queste garanzie facilitano la compliance continuativa dei clienti e assicurano che l’API rimanga sicura, affidabile e pronta all’audit.

Contratti: rendi difendibile il rapporto

Contratti solidi sono la base delle API di estrazione dati conformi: definiscono i ruoli, gestiscono i rischi e testimoniano a clienti e regolatori la serietà sulla privacy e sicurezza.

1. Data Processing Agreement (DPA) – Articolo 28 GDPR

Un DPA è obbligatorio quando agisci da responsabile per un titolare UE. Deve:

- Definire scopo, natura e finalità del trattamento.

- Rendere le istruzioni del titolare vincolanti.

- Imporre riservatezza, misure di sicurezza, notifiche di violazione.

- Abilitare audit e ispezioni del titolare o di revisori terzi.

- Estendere gli obblighi ai sub-responsabili.

Esempi di clausole DPA:

- “Il Responsabile manterrà misure tecniche e organizzative adeguate al rischio, inclusa la cifratura dei dati personali a riposo e in transito.”

- “Il Responsabile notificherà il Titolare senza indebito ritardo e, dove possibile, entro 24 ore dalla scoperta di una violazione.”

- “Il Responsabile assisterà il Titolare nella risposta alle richieste degli interessati, compresi accesso, cancellazione e portabilità.”

2. Trasparenza sui sub-responsabili

I clienti esigono sapere chi accede ai loro dati.

- Pubblica una lista dei sub-responsabili (con nomi, sedi, servizi).

- Attiva un sistema di notifica cambiamenti, via email o changelog pubblico con periodo di contestazione.

Questo genera fiducia e rispetta le regole “flow-down” del GDPR.

3. Allegato Sicurezza

Le autorità vogliono vedere le misure di sicurezza nero su bianco. Allega al DPA un Security Exhibit con:

- Controlli minimi: Cifratura in transito (TLS 1.2+) e a riposo (AES-256), autenticazione forte, vulnerability management.

- Gestione violazioni: Tempistiche di notifica in linea con Articolo 33 (72 ore e SLA cliente).

- Audit rights: Penetration test annuali indipendenti (come l’audit A+ di Astra Security su Parseur) e obbligo di remediation.

4. Proprietà dei dati & Proprietà intellettuale (IP)

Chiarisci la titolarità:

- Input (documenti): Restano al cliente.

- Output (JSON estratto): In genere sono del cliente, ma il contratto deve specificarlo.

- IP del fornitore: Metodi, modelli e codice restano tuoi.

Nota legale:

- Negli USA, i fatti estratti non sono soggetti a copyright (Feist Publications v. Rural), ma il documento originale può esserlo.

- In UE, i diritti sui database (Dir. 96/9/EC) possono limitare l’estrazione/usare porzioni consistenti di database protetti; consulta sempre un legale in caso di dataset ampi.

Trasferimenti dati transfrontalieri (UE → Extra UE)

Trattare dati personali UE fuori dallo SEE attiva gli obblighi di Capo V GDPR. Articoli 44–49 impongono di adottare un meccanismo legittimo per assicurare livelli di protezione equivalenti.

1. Regola generale: nessun trasferimento senza adeguate tutele

Un “trasferimento” si verifica se dati personali UE sono consultati da, trasmessi a o archiviati in un Paese extra-SEE. Titolari e responsabili devono assicurarsi della presenza di meccanismi validi prima di trasferire.

2. Meccanismi legittimi di trasferimento

Decisioni di adeguatezza (Art. 45):

La Commissione UE può dichiarare “adeguate” le leggi di un Paese.

- Esempio: L’EU-U.S. Data Privacy Framework (DPF), dal 10 luglio 2023, consente alle società USA certificate di ricevere dati UE senza ulteriori tutele.

- Pagina ufficiale Commissione UE DPF.

Clausole Contrattuali Standard (SCC) (Art. 46):

Contratti pre-approvati che vincolano l’importatore ai livelli UE.

- Devono essere integrate da Transfer Impact Assessment (TIA) per valutazione leggi e pratiche locali secondo EDPB 01/2020.

- Misure tecniche ulteriori: cifratura, data masking.

Binding Corporate Rules (BCR) (Art. 47):

Codici di condotta interni per gruppi multinazionali, approvati dal regolatore UE.

Deroghe (Art. 49):

Eccezioni limitate come consenso esplicito o necessità contrattuale; da usare con parsimonia.

3. Transfer Impact Assessment (TIA) – Best practice EDPB

Quando si usano le SCC, condurre e documentare una TIA:

- Mappa i flussi dati e le giurisdizioni di destinazione.

- Valuta le norme locali di sorveglianza e rischi di accesso governativo.

- Implementa salvaguardie ulteriori dove necessario (es. cifratura end-to-end, split-key).

- Registra le decisioni e aggiorna periodicamente.

4. Approccio Parseur ai trasferimenti

- Residenza dati UE: Parseur offre data center basati in UE per minimizzare i trasferimenti.

- SCC & DPF: Dove il trasferimento è necessario, Parseur applica le SCC 2021 con TIA e si affida a sub-responsabili certificati DPF.

- Cifratura: Tutti i dati sono cifrati in transito (TLS 1.2+) e a riposo (AES-256), garantendo sicurezza a prescindere dalla localizzazione geografica.

- Trasparenza: I clienti possono consultare in ogni momento i diagrammi dei flussi dati e la lista dei sub-responsabili Parseur.

Consulta il nostro Data Processing Agreement

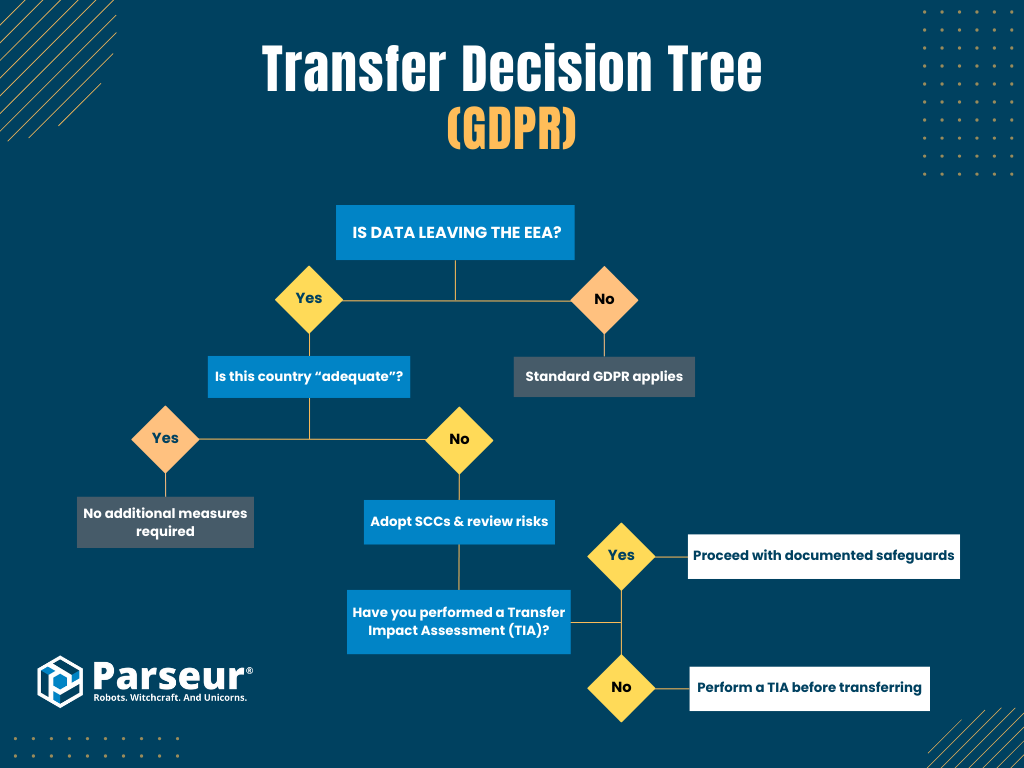

Transfer Decision Tree (GDPR):

- I dati lasciano lo SEE?

- No: Applica solo GDPR ordinario.

- Sì: Continua sotto.

- Il paese di destinazione è “adeguato” secondo la UE?

- Sì: Nessuna misura ulteriore richiesta.

- No: Usa le Clausole Contrattuali Standard (SCC) e valuta i rischi del trasferimento.

- Hai effettuato una Transfer Impact Assessment (TIA)?

- Sì: Procedi con le tutele documentate.

- No: Completa la TIA prima del trasferimento.

Checklist SCC + TIA (compliance pratica)

- Stipula SCC con i moduli 2021 aggiornati.

- Esegui una TIA:

- Valuta le leggi locali di destinazione (es. rischi di sorveglianza).

- Documenta le misure supplementari (cifratura, restrizione accessi).

- Implementa misure tecniche: cifratura end-to-end, accessi rigorosi.

- Mantieni le prove: conserva SCC, TIA firmate, log di audit per i regolatori.

- Rivaluta periodicamente: almeno annualmente o se la normativa cambia.

Seguendo questi step, anche le aziende che usano API di estrazione documentale come Parseur rimangono compliance quando gestiscono dati clienti globali.

Altre giurisdizioni chiave da monitorare

Il GDPR resta lo standard globale, ma anche altre giurisdizioni stanno investendo su privacy e protezione dati. Se la tua API elabora dati da queste regioni, la compliance va adattata.

Legge svizzera FADP (revFADP, in vigore dal 1 settembre 2023)

I trasferimenti cross border sono ammessi solo con condizioni precise; le tutele dipendono dall’adeguatezza normativa della destinazione e dalle linee guida FDPIC. La notifica all’FDPIC è obbligatoria se un incidente presenta rischio elevato per i diritti degli interessati; la guida specifica modalità e tempistiche.

Se operi fuori dalla Svizzera ma tratti dati personali di residenti, può essere necessario nominare un rappresentante locale (Art. 14 FADP).

Cosa implica per provider/utente API di estrazione:

- Agire come responsabile su istruzioni documentate, siglare DPA e pubblicare la lista sub-responsabili con notifiche di modifica.

- Offrire meccanismi di trasferimento compatibili (es. SCC con addendum svizzero) e data center regionali ove possibile.

- Gestire incident response secondo le soglie di “rischio elevato” FDPIC.

California CCPA (modificata dal CPRA)

La CCPA/CPRA riconosce ai consumatori diritti come correzione e limitazione uso dei dati sensibili, applicata dal CA Attorney General e dalla California Privacy Protection Agency. I contratti “service-provider” devono limitare uso/conservazione/divulgazione, vietare vendita/condivisione, richiedere supporto per le richieste degli utenti e includere flow-down come indicato nella sezione §7051.

Cosa implica per provider/utente API di estrazione:

- Contrattualizza il vendor come service provider con termini §7051 e configura log/export per facilitare le richieste utente.

- Applica security ragionevole (cifratura, controlli accesso) e limiti chiari alla retention degli output JSON.

Singapore PDPA

- Rispetta gli obblighi fondamentali: Accountability, Consenso, Limitazione delle finalità, Notifica, Accuratezza, Protezione, Limiti di conservazione, Trasferimenti.

- Notifica le violazioni ai sensi della soglia e delle tempistiche indicate dalla guida PDPC.

Cosa implica per provider/utente API di estrazione:

- Esporre controlli di retention/cancellazione, documentare le finalità e adottare meccanismi per processi overseas.

- Mantenere un incident-response plan coerente con la gestione PDPC delle violazioni.

Brasile – Lei Geral de Proteção de Dados (LGPD)

La LGPD (Legge n. 13.709/2018) in Brasile riflette i principi GDPR ed è pienamente in vigore da agosto 2021.

- Ambito & Principi: Applicabile a chiunque tratti dati personali in Brasile o offra servizi a persone residenti. Principi come liceità, limitazione di finalità, adeguatezza, necessità, trasparenza, sicurezza.

- Basi giuridiche: Simili a quelle del GDPR (consenso, necessità contrattuale, legittimo interesse).

- Regolatore: L’Autoridade Nacional de Proteção de Dados (ANPD) è attiva con linee guida e sanzioni.

- Trasferimenti cross-border: Ammessi solo con decisioni di adeguatezza, clausole contrattuali o consenso specifico.

- Parseur: Funzioni granulari di controllo accessi, cifratura e pubblicità sub-responsabili sono coerenti con gli obblighi LGPD su sicurezza e accountability, rendendo più facile la compliance per i clienti.

India – Digital Personal Data Protection (DPDP) Act, 2023

Il DPDP Act, 2023 introduce una cornice completa per i dati personali e cambierà le strategie data driven a livello globale.

- Stato: In vigore da agosto 2023; regole operative e quadro sanzionatorio in definizione nel 2025.

- Elementi chiave:

- Trattamento lecito: Richiede consenso o casi normativamente previsti.

- Obblighi Data Fiduciary: Come i titolari GDPR, tra cui sicurezza, limitazione di finalità e breach notification.

- Significant Data Fiduciaries: Se superano soglie dimensionali/di impatto devono nominare DPO e condurre audit regolari.

- Trasferimenti transfrontalieri: Limitati, con regole dettagliate attese nel 2025.

- Parseur: Grazie alle feature di minimizzazione (estrazione solo dei campi necessari) e ai log di audit, Parseur offre un supporto tecnico affidabile per le aziende che si preparano alle nuove regole DPDP.

Sicurezza, conservazione, cancellazione: fallo dimostrabile

I quadri legali impongono solidi controlli su sicurezza e retention e la prova concreta della loro efficacia. Per le API di estrazione documenti significa progettare controlli privacy by design e poter dimostrare la compliance a clienti e autorità.

Principi → controlli applicati

Minimizzazione dati (GDPR Art. 5, LGPD Art. 6, DPDP Sec. 7):

Estrai solo i campi necessari. Parseur abilita l’estrazione per campo, così i dati personali superflui non entrano mai nei sistemi.

Limitazione conservazione (GDPR Art. 5(1)(e)):

Definisci TTL per i documenti e i dati estratti. Parseur consente cancellazione automatica dopo un periodo configurabile.

Integrità & riservatezza (GDPR Art. 5(1)(f), LGPD Art. 6(VII), DPDP Sec. 8):

Usa cifratura in transito (TLS 1.2+) e a riposo (AES-256), applica controlli accesso per ruolo (RBAC). Parseur logga tutte le operazioni su accessi in modo immutabile.

Schedulazione retention & protocolli cancellazione

- Stabilisci un piano di retention per tipo di documento (es. fatture 7 anni, CV 6 mesi).

- Imposta regole di auto-cancellazione per evitare accumulo non necessario.

- Mantieni log d’audit immutabili per dimostrare la conformità durante audit o accertamenti. Parseur fornisce log immutabili delle elaborazioni, webhook e azioni utenti.

Incident response & gestione violazione

- Notifiche GDPR (Art. 33): 72 ore per comunicare alla Supervisory Authority.

- Leggi USA: Spesso chiedono notifica tempestiva all’utente coinvolto.

- Best Practice: Mantieni un breach runbook con matrice RACI (Responsabile, Accountable, Consultato, Informato) per ruoli chiari negli incidenti.

- Parseur: Audit A+ e pentest Astra (2025) dimostrano test e remediation costanti delle vulnerabilità.

DPIA & Risk Assessment per l’estrazione documentale

La Data Protection Impact Assessment (DPIA) è un processo che identifica e riduce i rischi sui dati personali PRIMA di processi ad alto rischio. Secondo GDPR Art. 35, la DPIA è obbligatoria quando si processano:

- Dati sensibili su larga scala (sanità, biometrici, finanza).

- Monitoraggio sistematico o profilazione.

- Nuove tecnologie con potenziale impatto elevato sui diritti.

Nel caso di API di estrazione documentale, la DPIA è spesso richiesta perché PDF, scansioni o allegati email possono contenere dati personali/sanitari nascosti, e l’estrazione tramite machine learning può riclassificare dati sensibili in modo errato.

Rischi tipici da valutare

- Raccolta eccessiva: Estrazione di campi oltre il necessario.

- PII/PHI nascosti: Dati sensibili presenti in formato non etichettato.

- Trasferimenti cross border: Esposizione a giurisdizioni senza protezione adeguata.

- Errore modello: Tag o trattamento errati di dati confidenziali.

- Gaps nei controlli accesso: Autenticazione debole e accessi non autorizzati ai documenti.

Approccio Parseur alla gestione rischio

Parseur integra la DPIA supportando:

- Controllo sull’over-collection: L’utente decide esattamente quali campi vengono estratti.

- Accessi tracciati e audit trail: Tracciabilità completa per verifiche di compliance.

- Hosting sicuro & tutele cross-border: Data center UE e USA disponibili, SCC su richiesta.

- Validazione terza parte: A+ rating dal Pentest Astra 2025 come garanzia di sicurezza certificata.

“Possiedi gli output?” Primer rapido su copyright & diritti database

Quando estrai dati dai documenti, la domanda legale chiave è: chi possiede gli output (ad es. JSON)?

USA: fatti vs. espressione

Secondo la legge USA, i fatti non sono soggetti a copyright. I dati estratti (importi, date) non sono protetti, ma il documento originale può essere coperto da copyright.

- Best practice: Definisci chiaramente nei contratti il diritto a processare i documenti e usare gli output. In assenza di clausole, si possono generare controversie sulla proprietà.

- Nota: Separa “Dati Input” (documenti cliente) e “Dati Output” (struttura estratta) nel DPA o nei termini d’uso, assegnando la proprietà esplicitamente.

UE: diritti database & protezione sui generis

Nell’UE, la Direttiva 96/9/EC istituisce un diritto sui generis sui database frutto di investimenti significativi.

- Implicazione: Se processi massivamente dati tratti da database protetti (es. raccolte curate di contratti), può servire una licenza anche se i singoli dati non sono coperti.

- Best practice: Fai sempre una IP review prima di estrazioni di massa e inserisci garanzie sul diritto del cliente a fornire i dati.

Azioni pratiche

- Chiarisci le titolarità nei contratti: Definisci proprietà e uso di input e output.

- Evita presunzioni: Accertati sempre che i dati possano essere processati legalmente.

- Consulta un legale: Soprattutto per database UE o raccolte riservate.

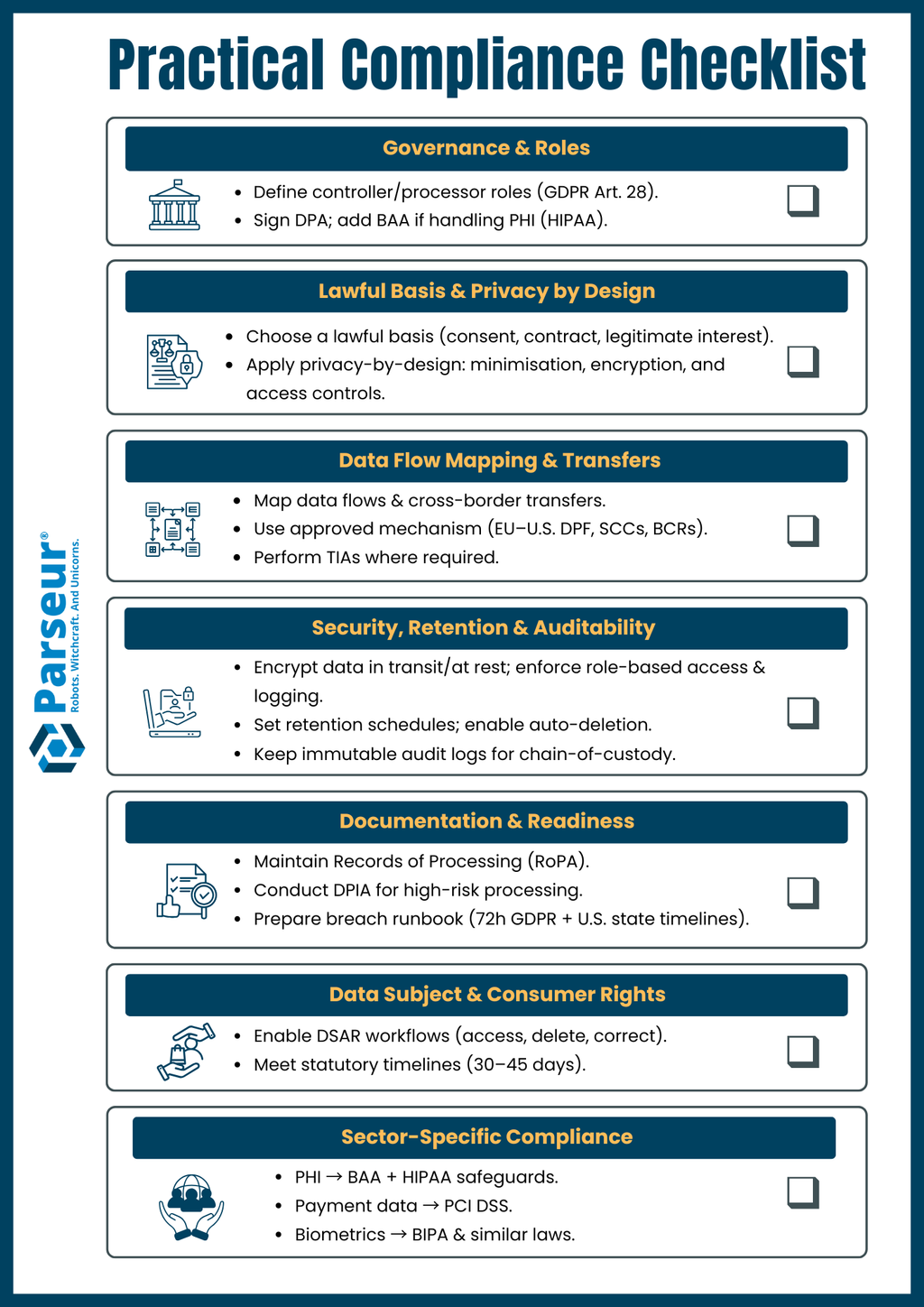

Checklist compliance pratica (pronta all’uso)

Applica questa checklist per assicurare che la tua API di estrazione dati documentale sia difendibile e conforme nelle giurisdizioni principali:

1. Governance & Ruoli

- Identifica i ruoli di titolare/responsabile per ogni workflow (GDPR Art. 28).

- Firma Data Processing Agreement (DPA) e Business Associate Agreement (BAA) per PHI (HIPAA).

2. Base giuridica & Privacy by Design

- Seleziona una base giuridica (consenso, contratto, interesse legittimo, ecc.) e documenta finalità e minimizzazione (GDPR Art. 5–6).

- Attiva privacy by design: solo campi necessari, cifratura, controlli accesso (GDPR Art. 25).

3. Data Flow Mapping & Trasferimenti

- Mappa i flussi dati per identificare i trasferimenti cross border.

- Usa un meccanismo legittimo (EU-U.S. Data Privacy Framework, SCC, BCR).

- Esegui Transfer Impact Assessment (TIA) dove richiesto (indicazioni EDPB).

4. Sicurezza, retention & auditabilità

- Cifra dati in transito/a riposo, controlli accesso per ruolo, logging.

- Definisci piani di retention per tipo documento e abilita cancellazione automatica.

- Mantieni log d’audit immutabili per la chain-of-custody.

5. Documentazione & Readiness

- Conserva Registro delle attività di trattamento (RoPA) (GDPR Art. 30).

- Effettua Data Protection Impact Assessment (DPIA) per trattamenti ad alto rischio.

- Prepara un piano breach notification (72h GDPR + tempistiche USA).

6. Diritti utenti & consumatori

- Attiva workflow DSR/DSAR per accesso, cancellazione e rettifica (GDPR, CCPA/CPRA).

- Rispetta i tempi previsti per la risposta (es. 30–45 giorni).

7. Conformità di settore

- PHI: aggiungi BAA (HIPAA) e misure di sicurezza specifiche.

- Dati pagamento: garantisci compliance PCI DSS.

- Dati biometrici: rispetta Illinois BIPA e altre leggi biometriche.

Come Parseur gestisce i dati: sicurezza e privacy integrate

In Parseur, la protezione dei dati non è mai un ripensamento: è una funzione nativa presente in ogni step dei workflow di parsing documentale. Dall’archiviazione sicura ai controlli di privacy rigorosi, Parseur garantisce che i dati aziendali siano protetti, compliant e sotto il tuo pieno controllo.

Per una panoramica dettagliata puoi consultare la sezione dedicata su Parseur Security and Privacy e la sezione Legal in fondo al sito Parseur.

Storage & Localizzazione dati

Tutti i dati Parseur sono ospitati in UE (Paesi Bassi), assicurando allineamento fisico e normativo con il GDPR.

Infrastruttura & Security Testing Continuo

Parseur mantiene la sicurezza tramite monitoraggio continuo e aggiornamenti costanti. Vulnerability scan coprono API, dipendenze e infrastruttura secondo standard OWASP Top 10 e SANS 25. Gli utenti enterprise possono ricevere report completi di audit cybersecurity e penetration test.

Protocolli di cifratura

In transito: TLS v1.2 o superiore, con protocolli legacy (SSLv2/v3, TLS1.0/1.1) disattivati.

A riposo: cifratura AES-256.

I dati sono trasmessi su HTTPS su certificati Let's Encrypt.

Sicurezza account

Nessuna password viene mai salvata in chiaro. Parseur usa password saltate e hashate via PBKDF2 con SHA-256 e salting/iteration robusti, superando gli standard comuni.

Disponibilità & Affidabilità

L’uptime è del 99,9%, con opzione 99,99% per enterprise. Per l’acquisizione email i retry automatici durano fino a 24h, con possibilità di dual-sending per ridondanza.

Privacy & controlli accesso

Conservi sempre il pieno controllo sui dati. Parseur agisce solo come responsabile su istruzioni dell’utente, non vende né condivide i dati. L’accesso interno è limitato e solo se necessario per assistenza, previo consenso. Tutto il team è formato su GDPR e compliance dati.

Certificazioni, hosting & compliance

Parseur utilizza Google Cloud Platform (GCP), ereditando la compliance ISO 27001. Le misure tecniche e organizzative sono documentate nel DPA Parseur.

Retention & cancellazione

L’utente controlla la retention: puoi applicare policy a singole mailbox (anche 1 solo giorno) o attivare Process-then-Delete per la cancellazione post-elaborazione.

Breach notification

Parseur assicura la notifica delle violazioni di riservatezza entro 48 ore dalla scoperta. Il monitoraggio garantisce il corretto settaggio dei permessi e cifratura dei dati.

Security questionari & policy vulnerability researcher

I clienti enterprise possono richiedere risposte dettagliate sui questionari sicurezza; listati frequenti disponibili per tutti. È presente una policy formale per la segnalazione responsabile di vulnerabilità da parte di ricercatori.

Perché Parseur guida le API di estrazione documentale

Le API di estrazione documenti stanno rivoluzionando la gestione dei dati aziendali: abilitano workflow più rapidi, accurati e scalabili. Mentre le alternative non mancano, Parseur si distingue per la combinazione di una potente API e una web app intuitiva. Questa soluzione dà agli sviluppatori facilità d’integrazione, mentre i team operativi possono gestire, monitorare e adattare i processi senza scrivere codice, eliminando la necessità di sviluppare tool di monitoraggio ad hoc e risparmiando tempo e risorse.

Nel 2026 (e oltre), scegliere la API di estrazione dati non è solo un tema di parsing PDF: va bilanciata con le esigenze operative, i requisiti di sicurezza e la conformità. Funzionalità come la definizione di schemi JSON in pochi click, l’estrazione automatizzata da email e allegati e workflow nativamente compliance rendono Parseur la soluzione più pratica e pronta all’automazione per le aziende moderne.

Se vuoi integrare l’estrazione dati documentale nelle tue applicazioni e dare ai tuoi team il massimo controllo sul processo, Parseur è la piattaforma pronta per entrambi gli obiettivi: veloce da lanciare, semplice da gestire e pronta al futuro.

Ultimo aggiornamento il